На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

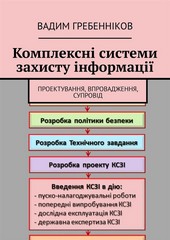

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

5-005-99 «Класифiкацiя АС i стандартнi функцiональнi профiлi захищеностi оброблюваноi iнформацii вiд НСД» за сукупнiстю характеристик ІТС видiлено три iерархiчнi класи, вимоги до функцiонального складу КЗЗ яких iстотно вiдрiзняються.

Клас «1» – одномашинний однокористувачевий комплекс, який обробляе iнформацiю однiеi або кiлькох категорiй конфiденцiйностi. Особливостi такого класу:

– в кожний момент часу з комплексом може працювати тiльки один користувач, хоч у загальному випадку осiб, що мають доступ до комплексу, може бути декiлька, але всi вони повиннi мати однаковi повноваження (права) щодо доступу до iнформацii, яка оброблюеться;

– технiчнi засоби (носii iнформацii i засоби У/В) з точки зору захищеностi вiдносяться до однiеi категорii i всi можуть використовуватись для збереження i У/В всiеi iнформацii.

Приклад – автономна ПЕОМ, доступ до якоi контролюеться з використанням органiзацiйних заходiв.

Клас «2» – локалiзований багатомашинний багатокористувачевий комплекс, який обробляе iнформацiю рiзних категорiй конфiденцiйностi.

Клас «3» – розподiлений багатомашинний багатокористувачевий комплекс, який обробляе iнформацiю рiзних категорiй конфiденцiйностi. Істотна вiдмiна вiд попереднього класу – необхiднiсть передачi iнформацii через незахищене середовище або, в загальному випадку, наявнiсть вузлiв, що реалiзують рiзну полiтику безпеки.

На пiдставi проведеного аналiзу приймаеться рiшення про необхiднiсть створення КСЗІ, пiсля чого вiдповiдальний за ТЗІ органiзацii-власника (розпорядника) ІТС готуе для керiвника органiзацii 3 накази:

1) про створення Служби захисту iнформацii в ІТС (далi – СЗІ), порядок створення, завдання, функцii, структура та повноваження якоi визначено в НД 1.

2) про призначення комiсii з категорiювання ІТС, завдання та повноваження якоi визначено в НД ТЗІ 1.6-005-2013 «Положення про категорiювання об’ектiв, де циркулюе iнформацiя з обмеженим доступом, що не становить державноi таемницi»;

3) про призначення комiсii з обстеження середовищ функцiонування ІТС, завдання та повноваження якоi визначено в ДСТУ 3396.1—96 «Технiчний захист iнформацii. Порядок проведення робiт».