На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

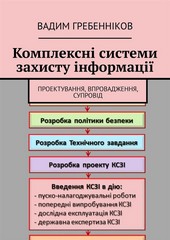

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

Вид категорiювання: первинне, чергове, позачергове (у разi чергового або позачергового категорiювання вказуеться категорiя, що була встановлена до цього категорiювання, та реквiзити акту, яким було встановлено цю категорiю).

3. В ІТС здiйснюеться обробка ІзОД.

4. Ступiнь обмеження доступу до ІзОД, що обробляеться в ІТС (передбачена законом таемниця; службова iнформацiя; конфiденцiйна iнформацiя, яка перебувае у володiннi розпорядникiв iнформацii, iнша конфiденцiйна iнформацiя, вимога щодо захисту якоi встановлена законом).

5. Встановлена комiсiею категорiя.

ІТС, яким комiсiя встановила вiдповiдну категорiю, вносяться до «Перелiку категорiйованих об’ектiв», який ведеться власником (розпорядником, користувачем) ОІД.

Обстеження середовищ функцiонування ІТС

Метою обстеження е пiдготовка засадничих даних для формування вимог до КСЗІ у виглядi опису кожного середовища функцiонування ІТС та виявлення в ньому елементiв, якi безпосередньо чи опосередковано можуть впливати на безпеку iнформацii, виявлення взаемного впливу елементiв рiзних середовищ, документування результатiв обстеження для використання на наступних етапах робiт.

Пiд час проведення обстеження ІТС необхiдно вивчити такi середовища:

– обчислювальне;

– iнформацiйне;

– користувацьке;

– фiзичне (у разi обробки iнформацii, що становить державну таемницю).

При обстеженнi обчислювального середовища ІТС повиннi бути проаналiзованi й описанi:

– обладнання – ЕОМ та iхнi складовi частини (процесори, монiтори, термiнали, робочi станцii та iн.

– програмне забезпечення – вихiднi, завантажувальнi модулi, утилiти, СКБД, операцiйнi системи та iншi системнi програми, дiагностичнi i тестовi програми тощо;

– види i характеристики каналiв зв'язку;

– особливостi взаемодii окремих компонентiв, iх взаемний вплив один на одного, можливi обмеження щодо використання засобiв тощо.

Мають бути виявленi компоненти обчислювальноi системи, якi мiстять i якi не мiстять засобiв i механiзмiв захисту iнформацii, потенцiйнi можливостi цих засобiв i механiзмiв, iхнi властивостi i характеристики, в тому числi тi, що встановлюються за умовчанням тощо.

Повиннi бути зафiксованi всi активнi i пасивнi об’екти, якi беруть участь у технологiчному процесi обробки i тим чи iншим чином впливають на безпеку iнформацii. Для кожного активного об’екту ІТС мае бути визначено перелiк пасивних об’ектiв, якi з ним взаемодiють.