На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

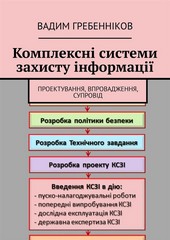

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

В результатi такоi класифiкацii отримаемо 6 класiв КВІ, якi мають таку орiентовну характеристику:

– 1-й клас – КВІ, якi проявляються безвiдносно до обробки iнформацii без доступу до елементiв ІТС (пiдслуховування розмов, а також провокування на розмови осiб, що мають вiдношення до ІТС, i використання зловмисником вiзуальних, оптичних та акустичних засобiв);

– 2-й клас – КВІ, якi проявляються у процесi обробки iнформацii без доступу до елементiв ІТС (електромагнiтнi випромiнювання рiзних пристроiв ІТС, апаратури та лiнiй зв'язку, паразитнi наведення в ланцюгах харчування, телефонних мережах, системах теплопостачання, вентиляцii тощо);

– 3-й клас – КВІ, якi проявляються безвiдносно до обробки iнформацii з доступом до елементiв ІТС, але без змiни останнiх (всiлякi види копiювання носiiв iнформацii i документiв, а також розкрадання виробничих вiдходiв);

– 4-й клас – КВІ, якi проявляються у процесi обробки iнформацii з доступом до елементiв ІТС, але без змiни останнiх (запам'ятовування та копiювання iнформацii в процесi обробки, використання програмних закладок тощо);

– 5-й клас – КВІ, якi проявляються безвiдносно до обробки iнформацii з доступом до елементiв ІТС i зi змiною останнiх (пiдмiна та розкрадання носiiв iнформацii й апаратури, впровадження у програмне забезпечення шкiдливих кодiв, вiрусiв тощо);

– 6-й клас – КВІ, якi проявляються у процесi обробки iнформацii з доступом до елементiв ІТС i зi змiною останнiх (незаконне пiдключення до апаратури та лiнiй зв'язку, а також зняття iнформацii з лiнiй живлення рiзних елементiв ІТС).

На пiдставi Акту обстеження та Моделi порушника полiтики безпеки СЗІ розробляе «Модель загроз дляiнформацii в ІТС», яка затверджуеться керiвником органiзацii-власника (розпорядника) ІТС, та вноситься, за необхiдностi, до вiдповiдних роздiлiв Плану захисту та Технiчного завдання на створення КСЗІ.