На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

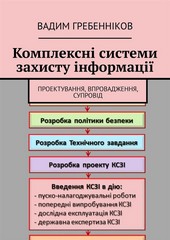

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

Таблиця може бути використана також, щоб зв'язати чинники наслiдкiв для ресурсiв ІТС з вiрогiднiстю виникнення загрози (враховуючи аспекти вразливостi). Перший крок полягае в оцiнюваннi наслiдкiв для ресурсiв ІТС за заздалегiдь визначеною шкалою, наприклад, вiд 1 до 5, для кожного ресурсу (колонка 2), що знаходиться пiд загрозою. Другий крок полягае в оцiнюваннi вiрогiдностi виникнення загрози за заздалегiдь визначеною шкалою, наприклад, вiд 1 до 5, для кожноi загрози (колонка 3).

Третiй крок полягае в обчисленнi мiри ризику шляхом множення значень колонок 2 i 3.

У широкому сенсi мiра ризику може розглядатися як опис видiв несприятливих дiй, впливу яких може зазнати система, i ймовiрностей того, що цi дii можуть вiдбутися. Результат цього процесу повинен визначити ступiнь ризику для певних цiнностей.

Оцiнювання ризикiв

Вимiрянi ризики для iх оцiнювання повиннi порiвнюватися з прийнятими в органiзацii критерiями iх оцiнки. Критерii оцiнки ризику, якi використовуються для ухвалення рiшень, повиннi враховувати цiлi органiзацii, характер бiзнесу, думки зацiкавлених сторiн тощо.

Рiшення, пов'язанi з оцiнкою ризику, зазвичай грунтуються на його прийнятному рiвнi.

Оцiнювання ризикiв грунтуеться на розумiннi сутi ризику, отриманому на етапi його аналiзу, для ухвалення рiшень про майбутнi дii. Рiшення повиннi включати наступне:

– чи мають бути зробленi якiсь дii;

– прiоритети при обробцi ризикiв з урахуванням iх вимiряних рiвнiв.

Оцiнювання ризикiв проводиться за допомогою рiзноманiтних iнструментальних засобiв, а також методiв моделювання процесiв захисту iнформацii.

Коли намiченi заходи прийнятi, необхiдно перевiрити iх дiевiсть, наприклад, зробити автономне та комплексне тестування програмно-технiчного механiзму захисту.