На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

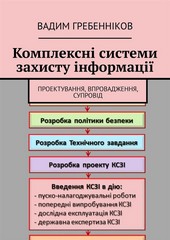

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

У Правилах наведенi нижче термiни вживаються у такому значеннi:

– автентифiкацiя – процедура встановлення належностi користувачевi iнформацii в системi (далi – користувач) пред'явленого ним iдентифiкатора (пароль);

– iдентифiкацiя – процедура розпiзнавання користувача в системi як правило за допомогою наперед визначеного iменi (iдентифiкатора) або iншоi апрiорноi iнформацii про нього, яка сприймаеться системою (логiн).

4. Захисту в системi пiдлягае:

– вiдкрита iнформацiя, яка належить до державних iнформацiйних ресурсiв, а також вiдкрита iнформацiя про дiяльнiсть суб'ектiв владних повноважень, вiйськових формувань, яка оприлюднюеться в Інтернетi, iнших глобальних iнформацiйних мережах i системах або передаеться телекомунiкацiйними мережами (далi – вiдкрита iнформацiя);

– конфiденцiйна iнформацiя, яка перебувае у володiннi розпорядникiв iнформацii, визначених Законом Украiни «Про доступ до публiчноi iнформацii»;

– службова iнформацiя;

– iнформацiя, яка становить державну або iншу передбачену законом таемницю (далi – таемна iнформацiя);

– iнформацiя, вимога щодо захисту якоi встановлена законом.

5. Вiдкрита iнформацiя пiд час обробки в системi повинна зберiгати цiлiснiсть, що забезпечуеться шляхом захисту вiд несанкцiонованих дiй, якi можуть призвести до ii випадковоi або умисноi модифiкацii чи знищення.

Усiм користувачам повинен бути забезпечений доступ до ознайомлення з вiдкритою iнформацiею.

Спроби модифiкацii чи знищення вiдкритоi iнформацii користувачами, якi не мають на це повноважень, неiдентифiкованими користувачами або користувачами з не пiдтвердженою пiд час автентифiкацii вiдповiднiстю пред'явленого iдентифiкатора повиннi блокуватися.

6. Пiд час обробки службовоi i таемноi iнформацii повинен забезпечуватися ii захист вiд несанкцiонованого та неконтрольованого ознайомлення, модифiкацii, знищення, копiювання, поширення.

7. Доступ до службовоi iнформацii надаеться тiльки iдентифiкованим та автентифiкованим користувачам. Спроби доступу до такоi iнформацii неiдентифiкованих осiб чи користувачiв з не пiдтвердженою пiд час автентифiкацii вiдповiднiстю пред'явленого iдентифiкатора повиннi блокуватися.