На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

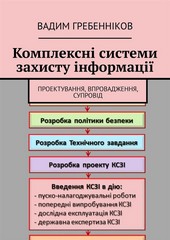

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

У системi забезпечуеться можливiсть надання користувачевi права на виконання однiеi або кiлькох операцiй з обробки конфiденцiйноi iнформацii або позбавлення його такого права.

11. У системi здiйснюеться обов'язкова реестрацiя:

– результатiв iдентифiкацii та автентифiкацii користувачiв;

– результатiв виконання користувачем операцiй з обробки iнформацii;

– спроб несанкцiонованих дiй з iнформацiею;

– фактiв надання та позбавлення користувачiв права доступу до iнформацii та ii обробки;

– результатiв перевiрки цiлiсностi засобiв захисту iнформацii.

Забезпечуеться можливiсть проведення аналiзу реестрацiйних даних виключно користувачем, якого уповноважено здiйснювати управлiння засобами захисту iнформацii i контроль за захистом iнформацii в системi (адмiнiстратор безпеки).

Реестрацiя здiйснюеться автоматичним способом, а реестрацiйнi данi захищаються вiд модифiкацii та знищення користувачами, якi не мають повноважень адмiнiстратора безпеки.

Реестрацiя спроб несанкцiонованих дiй з iнформацiею, що становить державну таемницю, а також конфiденцiйноi iнформацii про фiзичну особу, яка законом вiднесена до персональних даних, повинна супроводжуватися повiдомленням про них адмiнiстратора безпеки.

12. Ідентифiкацiя та автентифiкацiя користувачiв, надання та позбавлення iх права доступу до iнформацii та ii обробки, контроль за цiлiснiстю засобiв захисту в системi здiйснюеться автоматизованим способом.

13. Передача службовоi i таемноi iнформацii з однiеi системи до iншоi здiйснюеться у зашифрованому виглядi або захищеними каналами зв'язку згiдно з вимогами законодавства з питань технiчного та криптографiчного захисту iнформацii.

14. Порядок пiдключення систем, в яких обробляеться службова i таемна iнформацiя, до глобальних мереж передачi даних визначаеться законодавством.

15.

Контролюеться також цiлiснiсть програмних та технiчних засобiв захисту iнформацii. У разi порушення iх цiлiсностi обробка в системi iнформацii припиняеться.

Органiзацiйнi засади забезпечення захисту iнформацii

16.