На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

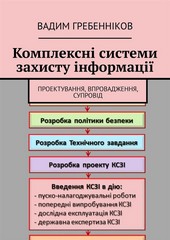

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

Метою порушника можуть бути:

– отримання необхiдноi iнформацii у потрiбному обсязi та асортиментi;

– мати можливiсть вносити змiни в iнформацiйнi потоки у вiдповiдностi зi своiми намiрами (iнтересами, планами);

– нанесення збиткiв шляхом знищення матерiальних та iнформацiйних цiнностей.

Порушники спочатку подiляються на двi основнi групи: зовнiшнi та внутрiшнi.

Зовнiшнiх порушникiв можна роздiлити на:

– добре озброену та технiчно оснащену групу, що дiе зовнi швидко i напролом;

– поодиноких порушникiв, що не мають допуску на об'ект i намагаються дiяти потайки й обережно, так як вони усвiдомлюють, що сили реагування мають перед ним переваги.

Стороннi особи, що можуть бути порушниками:

– клiенти (представники органiзацiй, громадяни);

– вiдвiдувачi (запрошенi з якого-небудь приводу);

– представники органiзацiй, взаемодiючих з питань забезпечення систем життедiяльностi органiзацii (енерго-, водо-, теплопостачання тощо);

– представники конкуруючих органiзацiй (iноземних служб) або особи, що дiють за iх завданням;

– особи, якi випадково або навмисно порушили пропускний режим (без мети порушити безпеку);

– будь-якi особи за межами контрольованоi зони.

Потенцiальних внутрiшнiх порушникiв можна роздiлити на:

– допомiжний персонал об'екту, що допущений на об'ект, але не допущений до життево важливого центру ІТС;

– основний персонал, що допущений до життево важливого центру (найбiльш небезпечний тип порушникiв);

– спiвробiтникiв служби безпеки, якi часто формально не допущенi до життево важливого центру ІТС, але реально мають достатньо широкi можливостi для збору необхiдноi iнформацii i скоення акцii.

Серед внутрiшнiх порушникiв можна видiлити такi категорii персоналу:

– користувачi (оператори) системи;

– персонал, що обслуговуе технiчнi засоби (iнженери, технiки);

– спiвробiтники вiддiлiв розробки та супроводження програмного забезпечення (прикладнi та системнi програмiсти);

– технiчний персонал, що обслуговуе будiвлю (прибиральницi, електрики, сантехнiки та iншi спiвробiтники, що мають доступ до будiвлi та примiщення, де розташованi компоненти ІТС);

– спiвробiтники служби безпеки;

– керiвники рiзних рiвнiв та посадовоi iерархii.

Крiм професiйного шпигунства, можна видiлити три основних мотиви порушень: безвiдповiдальнiсть, самоствердження та корисливий iнтерес.