На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

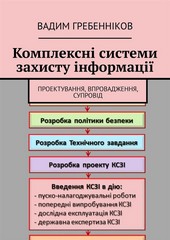

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

При порушеннях, викликаних безвiдповiдальнiстю, користувач цiлеспрямовано або випадково виробляе руйнуючi дii, якi не пов'язанi проте зi злим умислом. У бiльшостi випадкiв це наслiдок некомпетентностi або недбалостi. Деякi користувачi вважають одержання доступу до системних наборiв даних значним успiхом, затiваючи свого роду гру заради самоствердження або у власних очах, або в очах колег.

Порушення безпеки ІТС може бути викликано корисливим iнтересом користувача ІТС. У цьому випадку вiн буде цiлеспрямовано намагатися подолати систему захисту для несанкцiонованого доступу до iнформацii в ІТС.

Усiх порушникiв можна класифiкувати за такими ознаками:

– за рiвнем знань про ІТС;

– за рiвнем можливостей;

– за часом дii;

– за мiсцем дii.

За рiвнем знань про ІТС (в залежностi вiд квалiфiкацii та професiйноi майстерностi):

– володiе низьким рiвнем знань, але вмiе працювати з технiчними засобами ІТС;

– володiе середнiм рiвнем знань та практичними навичками роботи з технiчними засобами ІТС та iх обслуговування;

– володiе високим рiвнем знань у галузi програмування та обчислювальноi технiки, проектування та експлуатацii ІТС;

– знае структуру, функцii й механiзми дii засобiв захисту iнформацii в ІТС, iх недолiки та можливостi.

За рiвнем можливостей (в залежностi вiд методiв i засобiв, що використовуються):

– застосовуе чисто агентурнi методи отримання вiдомостей;

– застосовуе пасивнi засоби (технiчнi засоби перехоплення без модифiкацii компонентiв системи);

– використовуе тiльки штатнi засоби та недолiки системи захисту для ii подолання (несанкцiонованi дii з використанням дозволених засобiв), а також компактнi носii iнформацii, якi можуть бути тайком пронесенi крiзь пости охорони;

– застосовуе методи та засоби активного впливу (модифiкацiя та пiдключення додаткових технiчних засобiв, перехоплення з каналiв передачi даних, впровадження спецiальних програмних закладок).

За часом дii (в залежностi вiд активностi або пасивностi системи):

– у процесi функцiонування (пiд час роботи компонентiв системи);

– у перiод неактивностi системи (у неробочий час, пiд час планових перерв у ii роботi, перерв для обслуговування та ремонтiв i т.д.);

– як у процесi функцiонування, так i в перiод неактивностi системи.