На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

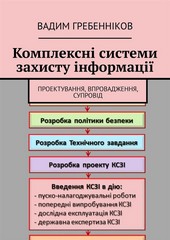

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

Пiд час розгляду рiзних варiантiв реалiзацii рекомендуеться враховувати наступнi аспекти:

– iнженерно-технiчне обладнання примiщень, в яких розмiщуються компоненти ІТС;

– реестрацiя санкцiонованих користувачiв ІТС, авторизацiя користувачiв в системi;

– керування доступом до iнформацii i механiзмiв, що реалiзують послуги безпеки, включаючи вимоги до розподiлу ролей користувачiв i адмiнiстраторiв;

– виявлення та реестрацiя небезпечних подiй з метою здiйснення повсякденного контролю;

– перевiрка i забезпечення цiлiсностi критичних даних на всiх стадiях iхньоi обробки в ІТС;

– забезпечення конфiденцiйностi iнформацii, у тому числi використання криптографiчних засобiв;

– резервне копiювання критичних даних, супроводження архiвiв даних i ПЗ;

– вiдновлення роботи ІТС пiсля збоiв, вiдмов, особливо для систем iз пiдвищеними вимогами до доступностi iнформацii;

– захист ПЗ, окремих компонентiв i ІТС в цiлому вiд внесення несанкцiонованих доповнень i змiн;

– забезпечення функцiонування засобiв контролю.

2. Аналiз ризикiв реалiзацii загроз

Пiд час цього кроку здiйснюеться аналiз ризикiв, який передбачае вивчення моделей загроз i порушникiв, можливих наслiдкiв вiд реалiзацii потенцiйних загроз (рiвня можливоi заподiяноi ними шкоди). В результатi аналiзу ризикiв реалiзацii загроз визначаеться перелiк суттевих загроз для ІТС.

Аналiз ризикiв полягае в моделюваннi картини появи несприятливих умов з урахуванням всiх можливих чинникiв, що визначають ризики, якi називаються вхiдними параметрами.

Активи – ключовi компоненти ІТС, що залученi в технологiчнi процеси та мають певну цiннiсть.

Вразливостi – слабкостi в засобах захисту, викликанi помилками або недосконалiстю процедур, якi можуть бути використанi для проникнення в ІТС або пошкодження активiв.

Загрози – реалiзацiя яких можлива за допомогою використання вразливостей.

Збитки – втрати пiсля реалiзацii загрози з урахуванням витрат на вiдновлення пошкоджених активiв.

Керування ризиками – це процес послiдовного виконання трьох основних етапiв:

– визначення початкових ризикiв (в незахищенiй ІТС);

– застосування засобiв захисту для скорочення ризикiв;

– прийняття залишкових ризикiв.