На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

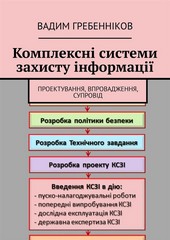

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

З метою пiдвищення ефективностi аналiзу ризикiв вiн проводиться по рiзних напрямах:

– для об'ектiв ІТС;

– для процесiв, процедур i програм обробки iнформацii;

– для каналiв зв'язку;

– для побiчних електромагнiтних випромiнювань i наведень;

– для механiзмiв керування системою захисту.

Процес аналiзу ризикiв включае оцiнку:

– можливих втрат в результатi реалiзацii загроз;

– вiрогiдностi виявлення вразливостей системи, що впливае на оцiнку можливих втрат;

– витрат на впровадження заходiв i засобiв захисту, якi скорочують ризик до прийнятного рiвня.

Витрати на КСЗІ необхiдно спiввiднести з цiннiстю iнформацiйних ресурсiв, якi пiддаються ризику, а також зi збитком, який може бути нанесений органiзацii в результатi реалiзацii загроз. По завершеннi аналiзу ризикiв реалiзацii загроз уточнюються допустимi залишковi ризики та витрати на заходи захисту iнформацii.

На даний час керування ризиками iнформацiйноi безпеки визначае мiжнародний стандарт ISO/IEC 27005—2011 «Інформацiйна технологiя.

Згiдно вимог цього стандарту керування ризиками складаеться з 4-х етапiв:

1) визначення критерiiв;

2) аналiз ризикiв;

3) обробка ризикiв;

4) прийняття ризикiв.

Кiнцевою метою керування ризиком е мiнiмiзацiя ризику. Мета мiнiмiзацii ризику полягае в тому, що застосування ефективних заходiв захисту призводить до прийняття залишкового ризику.

Мiнiмiзацiя ризику складаеться з трьох частин:

– визначення областей, де ризик неприйнятний;

– вибiр ефективних заходiв захисту;

– оцiнювання заходiв захисту та визначення прийнятностi залишкового ризику.

2.1. Визначення критерiiв

На цьому етапi використовуються данi обстеження всiх середовищ ІТС з метою визначення того, якi iнформацiйнi та технiчнi ресурси зi складу ІТС i з якою детальнiстю повиннi розглядатися в процесi керування ризиком. Крiм того, необхiдно розробити критерii оцiнки ризикiв, впливу на активи та прийняття ризикiв.

Критерii оцiнки ризику повиннi розроблятися, враховуючи наступне:

– стратегiчна цiннiсть обробки iнформацii;

– критичнiсть iнформацiйних активiв;

– нормативно-правовi вимоги та договiрнi зобов'язання;

– важливiсть доступностi, конфiденцiйностi та цiлiсностi iнформацii.

Крiм того, критерii оцiнки ризикiв можуть використовуватися також для визначення прiоритетiв для обробки ризикiв.