На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

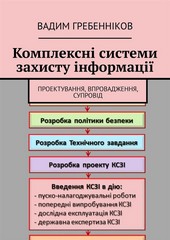

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

Критерii впливу повиннi розроблятися, виходячи з мiри збитку, враховуючи наступне:

– цiннiсть iнформацiйного активу, на який виявлений вплив;

– порушення властивостi iнформацii (втрата конфiденцiйностi, цiлiсностi або доступностi);

– погiршення бiзнес-операцii;

– втрата цiнностi бiзнесу та фiнансовоi цiнностi;

– порушення планiв i кiнцевих термiнiв;

– збиток для репутацii;

– порушення нормативно-правових вимог або договiрних зобов'язань.

Критерii прийняття ризику повиннi встановлюватися з урахуванням:

– критерiiв якостi бiзнес-процесiв;

– нормативно-правових i договiрних аспектiв;

– операцiй;

– технологiй;

– фiнансiв;

– соцiальних i гуманiтарних чинникiв.

При розробцi критерiiв прийняття ризику слiд враховувати, що вони можуть:

– включати багато порогових значень з бажаним рiвнем ризику, але за умови, що при певних обставинах керiвництво прийматиме риски, що знаходяться вище вказаного рiвня;

– визначатися як кiлькiсне спiввiдношення оцiненоi вигоди до оцiненого ризику для бiзнесу;

– включати вимоги для майбутньоi додатковоi обробки, наприклад, ризик може бути прийнятий, якщо е згода на дii щодо його зниження до прийнятного рiвня у рамках певного перiоду часу.

2.2. Аналiз ризикiв складаеться з таких заходiв:

– iдентифiкацiя ризикiв;

– вимiрювання ризикiв;

– оцiнювання ризикiв.

Ідентифiкацiя ризикiв

Метою iдентифiкацii ризику е визначення випадкiв нанесення потенцiйноi шкоди та отримання уявлень про те, як, де i чому могла статися ця шкода.

Ідентифiкацiя наявних засобiв захисту

Ідентифiкацiя усiх наявних засобiв захисту мае бути зроблена для того, щоб уникнути iх дублювання або непотрiбноi роботи. Одночасно слiд провести перевiрку справностi i правильностi функцiонування засобiв захисту.

Будь-який дефект засобiв захисту може стати причиною вразливостi.

Наявний або запланований засiб захисту можна iдентифiкувати як неефективний, недостатнiй або необгрунтований. Якщо його визнали необгрунтованим або недостатнiм, необхiдно визначити, чи потрiбно засiб захисту вилучити, замiнити ефективнiшим або залишити без змiн, наприклад, iз-за нестачi грошей на новий.