На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

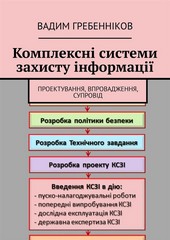

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

«Модульнiсть» КЗЗ

КЗЗ повинен мати модульну структуру. На рiвнi розгляду архiтектури ІТС «модульнiсть» означае, що КЗЗ мае бути реалiзований як набiр вiдносно незалежних частин. Кожна з цих частин повинна взаемодiяти з iншими тiльки через добре визначенi iнтерфейси.

На рiвнi розгляду архiтектури КЗЗ «модульнiсть» означае, що КЗЗ мае функцiонувати як сукупнiсть логiчних груп програмного та апаратного забезпечення так, щоб кожна група вирiшувала певнi завдання. Для ПЗ, наприклад, в простiшому випадку пiд цим слiд розумiти, що подiбнi функцii мають бути зосередженi в певних вихiдних файлах.

Пiд бiльш жорсткими вимогами слiд розумiти використання приховання даних та iнших механiзмiв, що дозволяють мати впевненiсть, що кожний модуль вирiшуе едине завдання. Будь-яка взаемодiя мiж компонентами повинна здiйснюватись тiльки через вiдомi i описанi канали (iнтерфейси).

3. Атрибути доступу

Для реалiзацii полiтики безпеки КЗЗ повинен забезпечити iзоляцiю об'ектiв всерединi сфери управлiння та гарантувати розмежування запитiв доступу i керування потоками iнформацii мiж об'ектами.

Кожний об'ект ІТС повинен мати певний набiр атрибутiв доступу, який включае унiкальний iдентифiкатор та iншу iнформацiю, що визначае його права доступу i/або права доступу до нього. Атрибут доступу – термiн, що використовуеться для опису будь-якоi iнформацii, яка використовуеться при керуваннi доступом i зв'язана з користувачами, процесами або пасивними об'ектами.

Коли користувачi або процеси намагаються одержати доступ до пасивних об'ектiв, механiзми, що реалiзують керування доступом, на пiдставi полiтики безпеки i перевiрки атрибутiв доступу можуть «прийняти рiшення» про легальнiсть запиту.

Для вiдображення функцiональностi ІТС у простiр, в якому не розглядаються права власностi, використовуеться концепцiя матрицi доступу. Проста матриця доступу – це таблиця, яка мiстить iдентифiкатори користувачiв, об'ектiв та видiв доступу до них.