На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

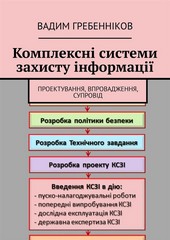

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

Матриця доступу може бути:

– двомiрною (наприклад, користувачi/об'екти або процеси/об'екти);

– тримiрною (користувачi/процеси/об'екти);

– повною, тобто мiстити вздовж кожноi з осей всi iснуючi iдентифiкатори ІТС.

Повна матриця доступу дозволяе точно описати, хто (iдентифiкатор користувача), через що (iдентифiкатор процесу), до чого (iдентифiкатор об'екта), який вид доступу може одержати (iдентифiкатор доступу).

4. Керування доступом

Є два види або принципи керування доступом в ІТС: довiрче та адмiнiстративне.

Довiрче керуванням доступом – це таке керування, при якому КЗЗ дозволяе звичайним користувачам управляти потоками iнформацii в системi мiж iншими користувачами i об'ектами свого домену (наприклад, на пiдставi права володiння об'ектами). Тобто визначення повноважень користувачiв не вимагае адмiнiстративного втручання.

Адмiнiстративне керуванням доступом – це таке керування, при якому КЗЗ дозволяе тiльки спецiально уповноваженим користувачам (адмiнiстраторам) управляти потоками iнформацii в системi мiж користувачами i об'ектами.

Прикладом реалiзацii адмiнiстративного керування доступом може служити механiзм, коли у виглядi атрибутiв доступу використовуються мiтки, що вiдображають мiру конфiденцiйностi iнформацii (об'екта) i рiвень допуску користувача. Таким чином, КЗЗ на пiдставi порiвняння мiток об'екта i користувача визначае, чи можна виконати запит користувача.

Система, що реалiзуе адмiнiстративне керування, повинна гарантувати, що потоки iнформацii всерединi системи установлюються адмiнiстратором i не можуть бути змiненi звичайним користувачем.

Створення додаткових потокiв iнформацii може бути зумовлене:

– модифiкацiею атрибутiв доступу користувача, процесу або пасивного об'екта;

– створенням нових об'ектiв (включаючи копiювання iснуючих);

– експортом або iмпортом об'ектiв.

Сталiсть атрибутiв доступу

При адмiнiстративному керуваннi доступом звичайний користувач не може змiнювати атрибути доступу об'екта. Таким чином, якщо полiтика потокiв iнформацii, створена адмiнiстратором, визначае, що два користувача не можуть спiльно використовувати iнформацiю, то жоден з них не спроможний передати iншому користувачу своi повноваження щодо доступу до iснуючого об'екта.