На нашем сайте вы можете читать онлайн «Комплексні системи захисту інформації. Проектування, впровадження, супровід». Эта электронная книга доступна бесплатно и представляет собой целую полную версию без сокращений. Кроме того, доступна возможность слушать аудиокнигу, скачать её через торрент в формате fb2 или ознакомиться с кратким содержанием. Жанр книги — Знания и навыки, Словари, справочники, Руководства. Кроме того, ниже доступно описание произведения, предисловие и отзывы читателей. Регулярные обновления библиотеки и улучшения функционала делают наше сообщество идеальным местом для любителей книг.

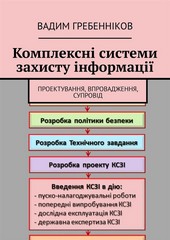

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Автор

Дата выхода

19 июля 2018

Краткое содержание книги Комплексні системи захисту інформації. Проектування, впровадження, супровід, аннотация автора и описание

Прежде чем читать книгу целиком, ознакомьтесь с предисловием, аннотацией, описанием или кратким содержанием к произведению Комплексні системи захисту інформації. Проектування, впровадження, супровід. Предисловие указано в том виде, в котором его написал автор () в своем труде. Если нужная информация отсутствует, оставьте комментарий, и мы постараемся найти её для вас. Обратите внимание: Читатели могут делиться своими отзывами и обсуждениями, что поможет вам глубже понять книгу. Не забудьте и вы оставить свое впечатие о книге в комментариях внизу страницы.

Описание книги

Книга містить опис етапів створення КСЗІ в ІТС: формування вимог до КСЗІ, складання політики безпеки та плану захисту інформації, вибір апаратно-програмного забезпечення, розроблення технічного завдання, проектування, введення в дію, випробування, дослідна експлуатація, державна експертиза та супровід КСЗІ, а також проведення державного контролю за станом ТЗІ та відповідальність за невиконання вимог захисту інформації.

Комплексні системи захисту інформації. Проектування, впровадження, супровід читать онлайн полную книгу - весь текст целиком бесплатно

Перед вами текст книги, разбитый на страницы для удобства чтения. Благодаря системе сохранения последней прочитанной страницы, вы можете бесплатно читать онлайн книгу Комплексні системи захисту інформації. Проектування, впровадження, супровід без необходимости искать место, на котором остановились. А еще, у нас можно настроить шрифт и фон для комфортного чтения. Наслаждайтесь любимыми книгами в любое время и в любом месте.

Текст книги

І навпаки, при довiрчому керуваннi доступом звичайний користувач може змiнювати атрибути доступу об'екта, що належить йому.

Створення нових об'ектiв

Якщо при адмiнiстративному керуваннi доступом полiтика потокiв iнформацii, створена адмiнiстратором, визначае, що два користувачi не можуть спiльно використовувати iнформацiю, то жоден з них не може створити об'ект, доступний iншому. Додатково повиннi iснувати правила для визначення атрибутiв доступу, що мають присвоюватись об'екту, одержаному копiюванням iснуючого.

І навпаки, при довiрчому керуваннi доступом звичайний користувач може створювати атрибути доступу для знову створеного об'екту. Наприклад, система може дозволяти творцю об'екта визначати користувачiв, що можуть мати права доступу до об'екта.

Експорт i iмпорт об'ектiв

При адмiнiстративному керуваннi атрибути доступу об'екта мають зберiгатись пiд час його експорту на зовнiшнiй носiй. Додатково повиннi iснувати правила для присвоення атрибутiв доступу iмпортованому об'екту.

І навпаки, при довiрчому керуваннi доступом об'ект може бути експортований без збереження атрибутiв доступу. Додатково може iснувати можливiсть iмпорту звичайним користувачем об'екта з наступним присвоенням йому атрибутiв доступу на розсуд користувача.

Проте, навiть вiдповiдно до полiтики довiрчого керування доступом, атрибути доступу об'екта пiд час виконання деяких операцiй, наприклад, пiд час його резервного копiювання, мають зберiгатися. Якщо об'ект буде коли-небудь вiдновлено з резервноi копii, то його атрибути доступу також мають бути вiдновленi.

5. Концепцiя диспетчера доступу

При реалiзацii КЗЗ використовуеться концепцiя диспетчера доступу, що повинна забезпечити:

– безперервний i повний захист;

– захищенiсть вiд модифiкацii;

– невеликi розмiри.

Це означае, що диспетчер доступу мае бути завжди активним i повинен контролювати всi запити на доступ до будь-якого захищеного об'екта, який пiддаеться впливу. Диспетчер доступу мае бути захищений вiд модифiкацii, що для програмноi реалiзацii звичайно вважаеться iзоляцiею домену КЗЗ вiд доменiв iнших процесiв.

Диспетчер доступу не повинен складати весь КЗЗ, а повинен включати мiнiмально необхiдний набiр механiзмiв, що безпосередньо реалiзують перевiрку легальностi запитiв на доступ i, можливо, реестрацiю цих запитiв.

Головна мета диспетчера доступу – забезпечення единоi точки проходження всiх запитiв всерединi ІТС.